티스토리 뷰

id : bandit9

password : EN632PlfYiZbn3PhVK3XOGSlNInNE00t

(2023.03 기준)

패스워드가 data.txt 파일에 들어있는데 몇개 없는 가독가능한 문자열 중의 하나이고,

몇몇 "=" 분자들이 앞에 놓여있다고 합니다.

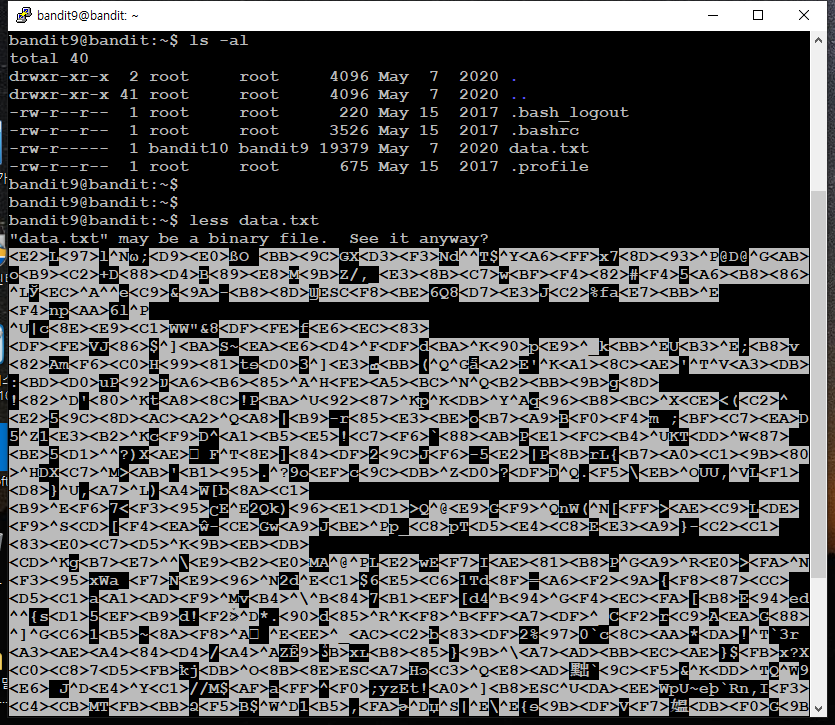

현재 디렉토리의 파일 리스트를 살펴보니 용량이 제법 되는 data.txt 가 있습니다.

less 로 살펴봅시다.

실제로 바이너리 파일이라 읽을 수 없는 문자들이 뒤엉켜 있습니다.

이러한 상황은 strings 를 이용하면 손쉽게 해결할 수 있습니다.

strings 는 바이너리 파일 내에서 원하는 문자열을 찾아주는 명령입니다.

보통 바이너리 파일들은 그 내용을 확인하기 힘들지만

원본 데이터가 아스키 코드값을 가지면 실제 바이너리 안에서도

일반 텍스트문서처럼 표기가 됩니다.

strings data.txt 를 실행해봅시다.

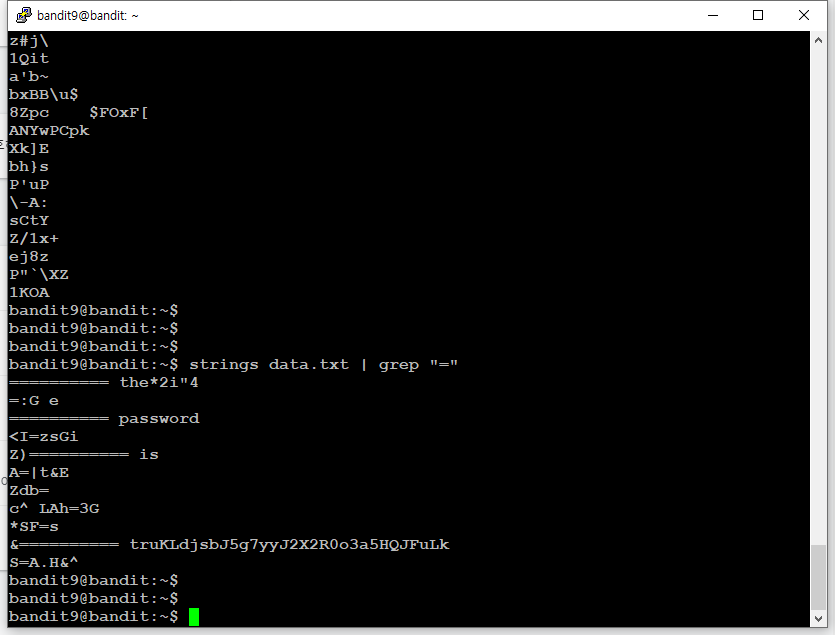

data.txt 는 바이너리 파일이지만 그 중 문자열로 표시 가능한 부분만 출력이 되었습니다.

문제 가이드 대로 "=" 표시가 붙은 부분이 있습니다.

특정 문자열 패턴만 살펴보려면 grep 을 이용하면 됩니다.

지금과 같은 경우는 기존 명령어(strings data.txt)의 결과에서 패턴을 찾아야 하기 때문에

|(파이프, pipe) 를 사용해야 합니다.

|(pipe) 를 사용하면 명령어를 연계해서 사용할 수 있습니다

* 앞부분 명령어 결과를 대상으로 뒷부분 명령어를 이어서 수행함.

패스워드 truKLdjsbJ5g7yyJ2X2R0o3a5HQJFuLk 를 확인했습니다.

'수업 노트 > bandit' 카테고리의 다른 글

| [lesson11] bandit level 11 → 12 (1) | 2021.08.28 |

|---|---|

| [lesson10] bandit level 10 → 11 (0) | 2021.08.28 |

| [lesson8] bandit level 8 → 9 (1) | 2021.08.22 |

| [lesson7] bandit level 7 → 8 (0) | 2021.08.22 |

| [lesson6] bandit level 6 → 7 (1) | 2021.08.22 |

- Total

- Today

- Yesterday

- tar

- 웹보안

- Natas

- natas7

- SSL

- tr

- X32

- over the wire

- OpenSSL

- bz2

- java

- 웹보안공부

- gz

- grep

- nc

- 풀이

- 32bit

- 리눅스

- Strings

- Bandit

- Linux

- solution

- BASE64

- HTTPS

- OverTheWire

- 압축파일

- 리터럴

- Encode

- find

- ssh

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 |